Сопутствующий блог

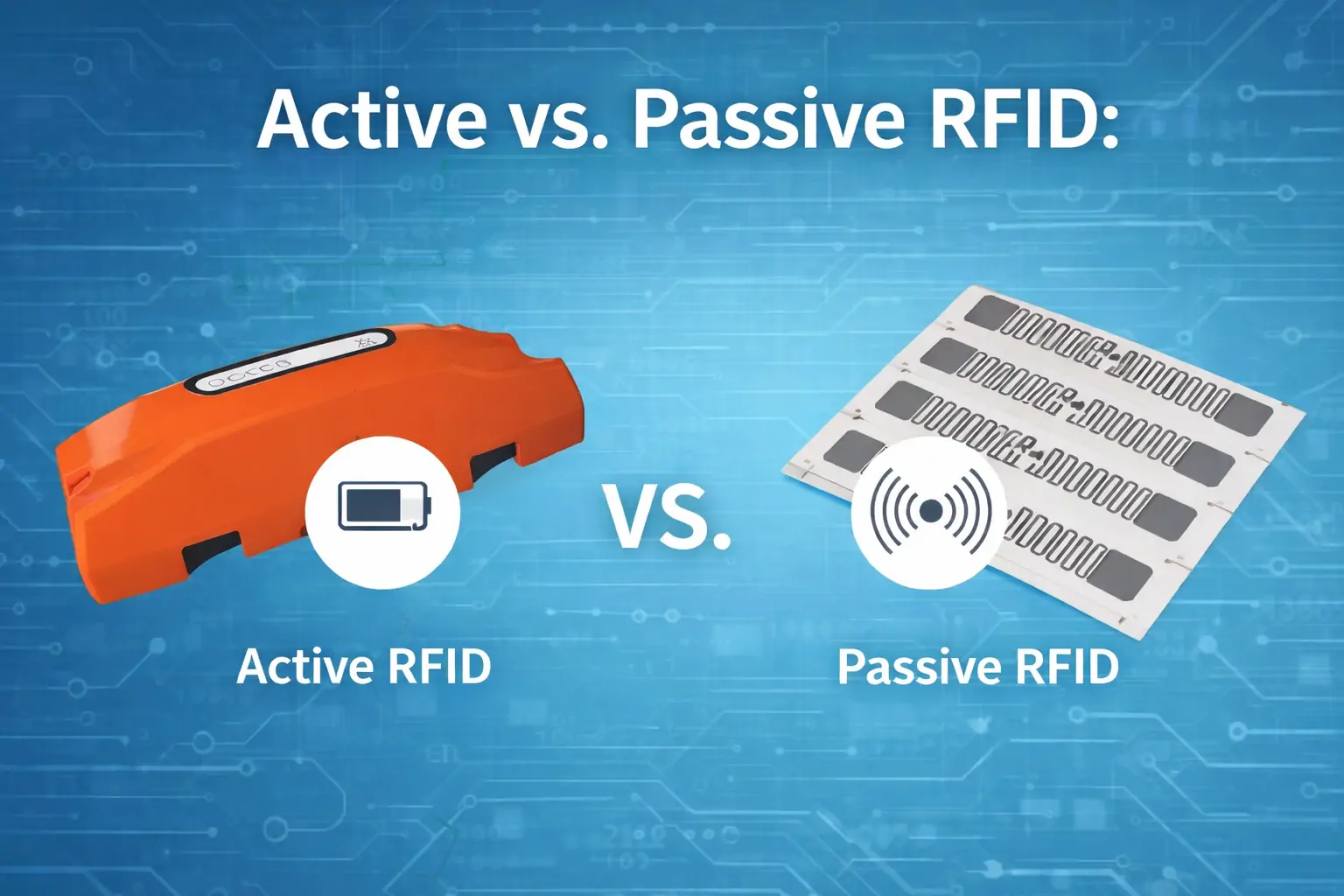

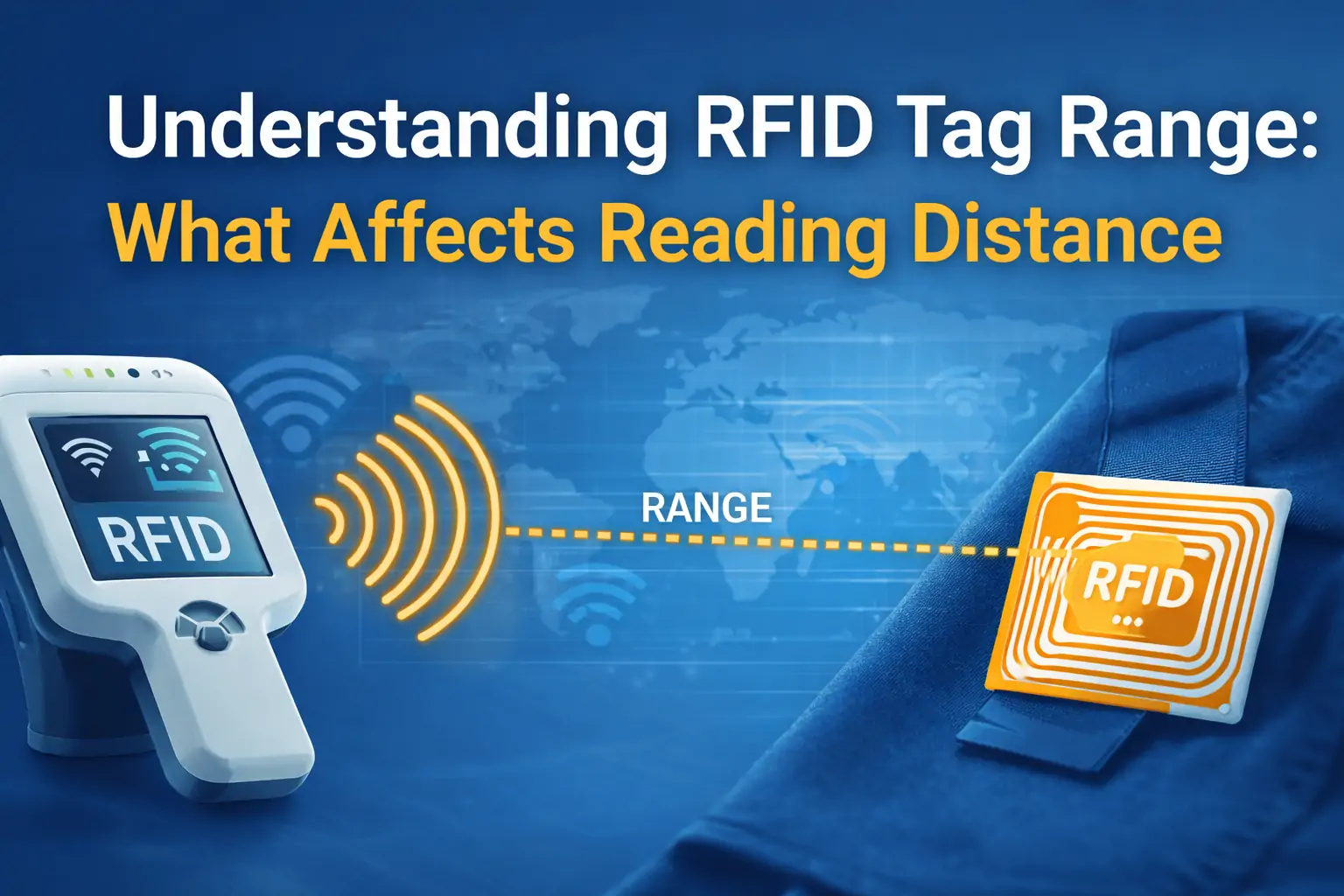

В чем разница между RF и RFID-метками?

В этой статье разбираются часто путаемые технологии RF (радиочастота) и RFID (радиочастотная идентификация), особое внимание уделяется радиочастотным меткам и RFID-меткам.

Что такое RFID-метка?

В этой статье рассматривается увлекательный мир меток радиочастотной идентификации (RFID) — небольших, но мощных устройств, которые кардинально меняют работу предприятий.

Где используется UHF RFID-метка

В этой статье мы рассмотрим обширный мир технологии радиочастотной идентификации (RFID) сверхвысокой частоты (УВЧ), которая меняет правила игры в различных секторах.