Relaterad blogg

Är 13,56MHz NFC eller RFID

Har du någonsin undrat om 13,56MHz är NFC eller RFID? I en värld där kontantlösa betalningar, lagerhantering, tillgångsspårning och sömlös anslutning definierar vår snabba livsstil, kan det vara ovärderligt att förstå hur dessa trådlösa tekniker fungerar.

Hur man använder NFC-klistermärken

Är du nyfiken på hur man använder NFC-klistermärken effektivt? Du har landat på den perfekta guiden.

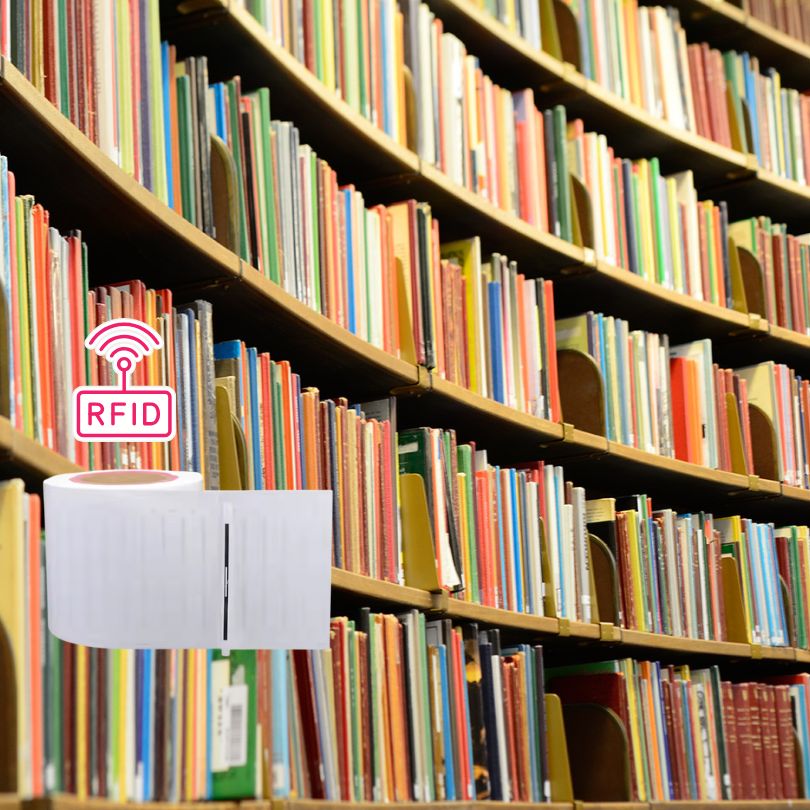

Hur fungerar RFID-tillgångsspårning

Den här artikeln dyker in i RFID-tillgångsspårning, en banbrytande spårningslösning som förvandlar företags hantering av värdefulla tillgångar.