Blog relacionado

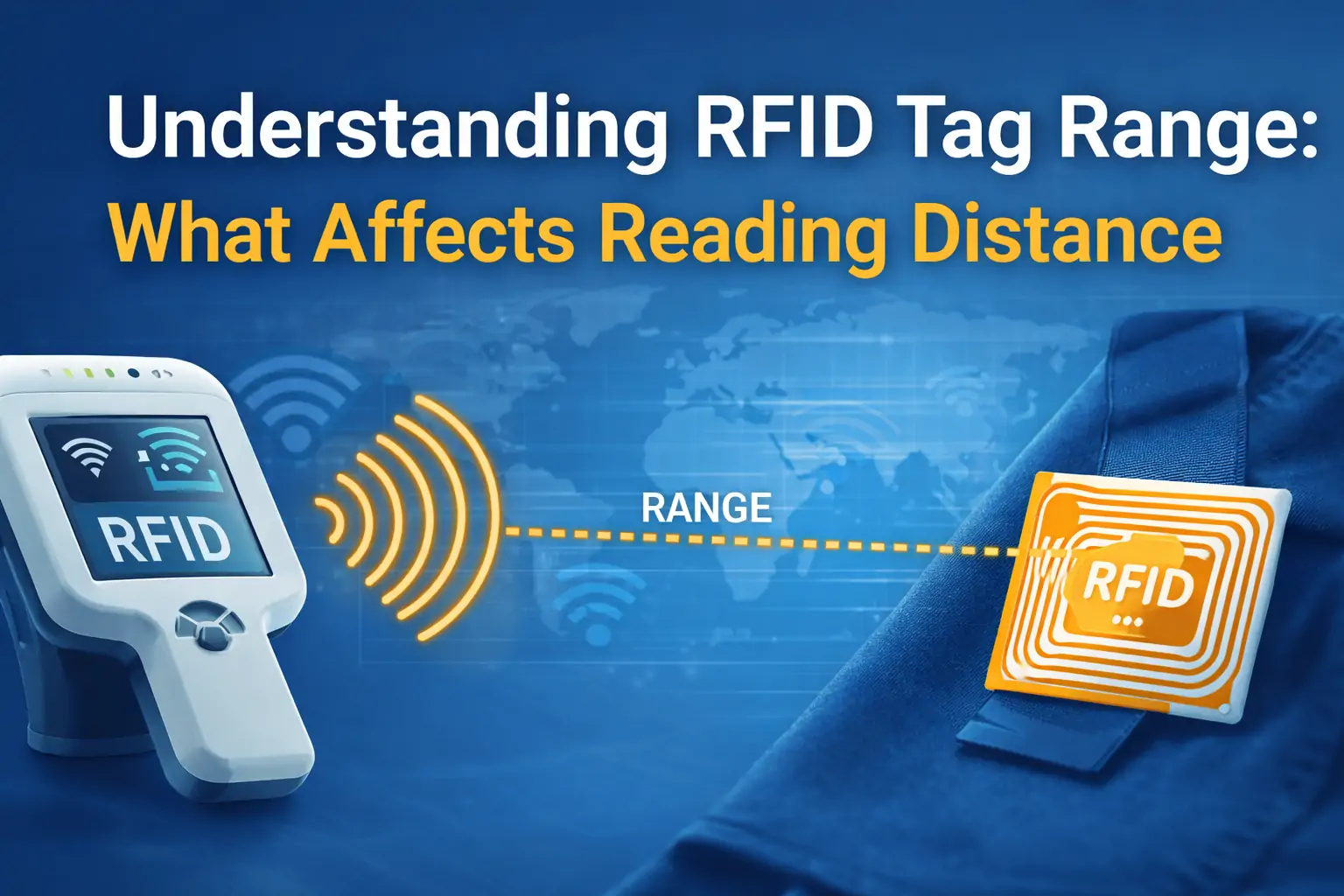

Qual é a diferença entre NFC e RFID

Este artigo desmistifica a diferença entre NFC e RFID, duas poderosas tecnologias sem fio que estão transformando vários setores.

Qual é a diferença entre etiquetas RF e RFID?

Este artigo desmistifica as tecnologias frequentemente confundidas de RF (Radiofrequência) e RFID (Identificação por Radiofrequência), com foco específico em etiquetas RF e etiquetas RFID.

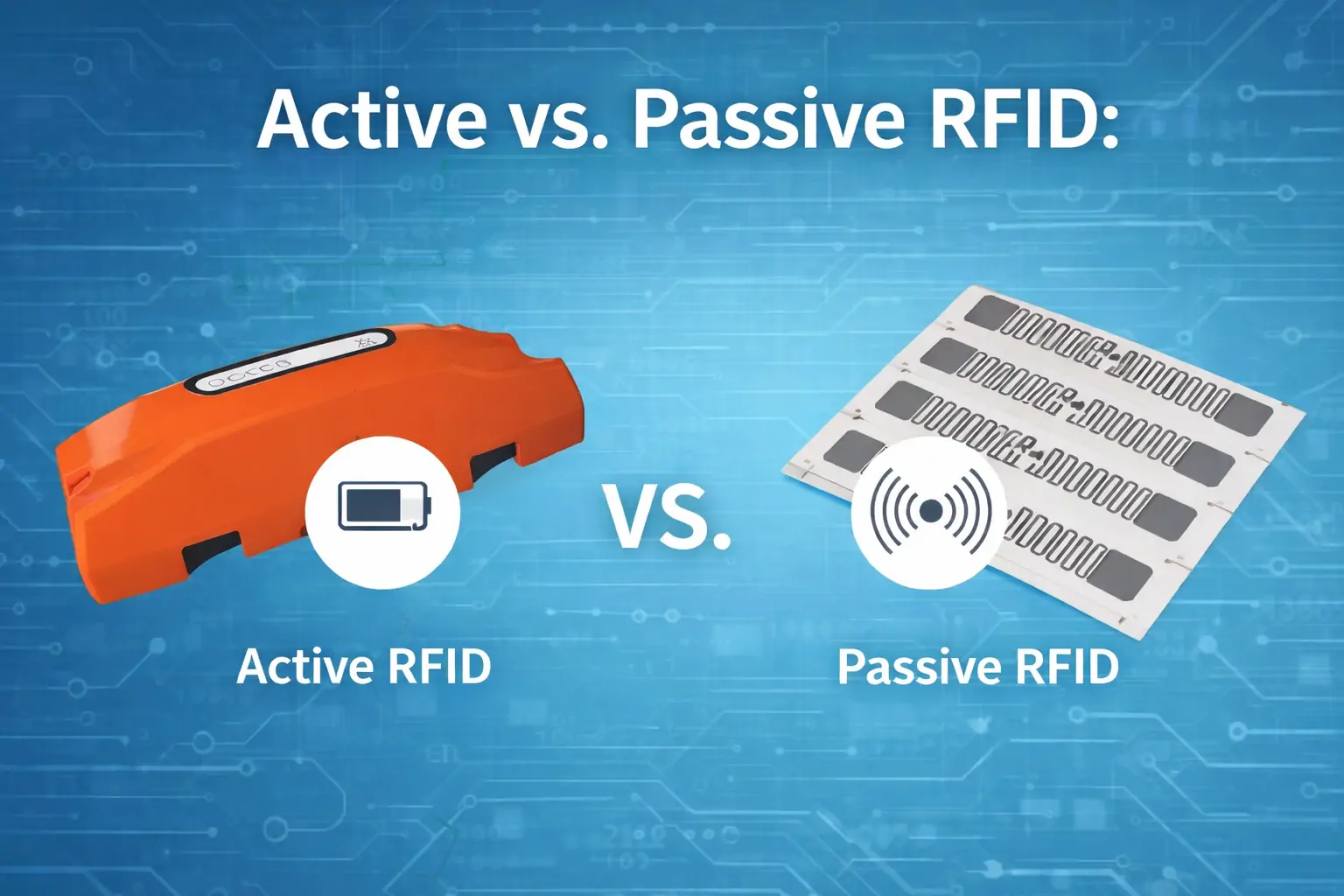

RFID ativa vs passiva: quais são as diferenças

A tecnologia RFID é amplamente utilizada nos modernos sistemas de localização e identificação. Desde o inventário de retalho e cartões de controlo de acesso a activos de armazém