Kapcsolódó blog

Mit jelent az RFID a kiskereskedelemben?

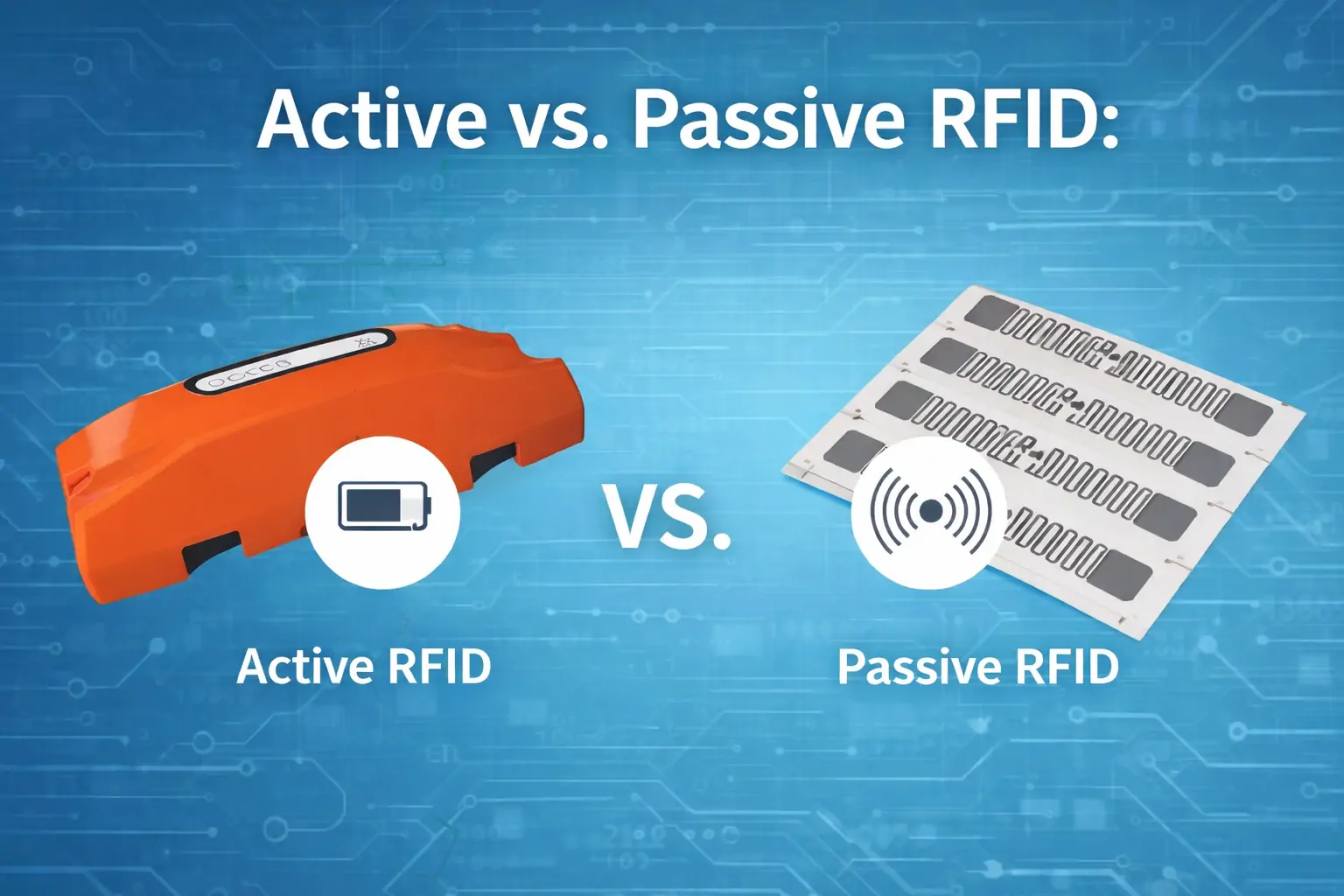

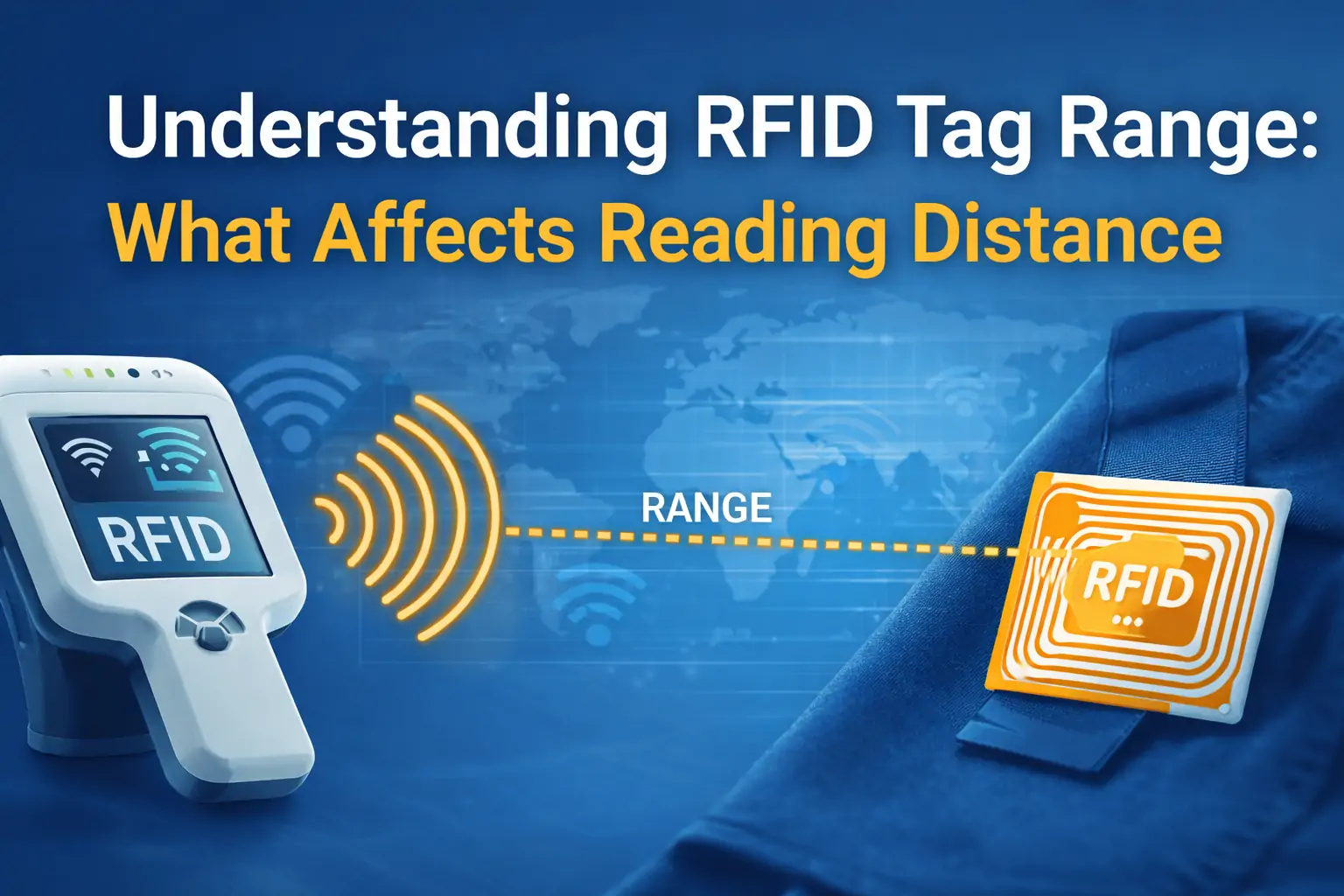

A rádiófrekvenciás azonosítás (RFID a rádiófrekvenciát jelenti) egy olyan technológia, amely rádióhullámokat használ az elemek hihetetlen pontossággal történő azonosítására és nyomon követésére.

Mi az RFID pénztárca

Ez a cikk az RFID pénztárcák és a blokkoló technológia világába nyúlik bele, és feltárja, hogy ezek a speciális pénztárcák szükségesek-e az RFID-kártyák jogosulatlan szkenneléssel és személyazonosság-lopással szembeni védelméhez.

Mi a különbség az NFC címke és a QR-kód között

Kíváncsi vagy, mi a különbség az NFC és a QR kódok között? A mai rohanó digitális világban a QR-kód beolvasása és az NFC-címkék lehallgatása mindennapi normává vált.