Verwandter Blog

Was ist der Unterschied zwischen UHF-RFID und HF-RFID

Sie fragen sich, was der Unterschied zwischen UHF-RFID und HF-RFID ist? Als jemand, der sich darauf spezialisiert hat, den Unterschied zwischen UHF-RFID und HF-RFID zu erklären, habe ich an zahllosen Projekten gearbeitet, bei denen die Wahl der richtigen Frequenz über Erfolg oder Misserfolg einer RFID-Systembereitstellung entscheiden konnte.

RFID vs. NFC: Welche Technologie passt am besten zu Ihrem Unternehmen?

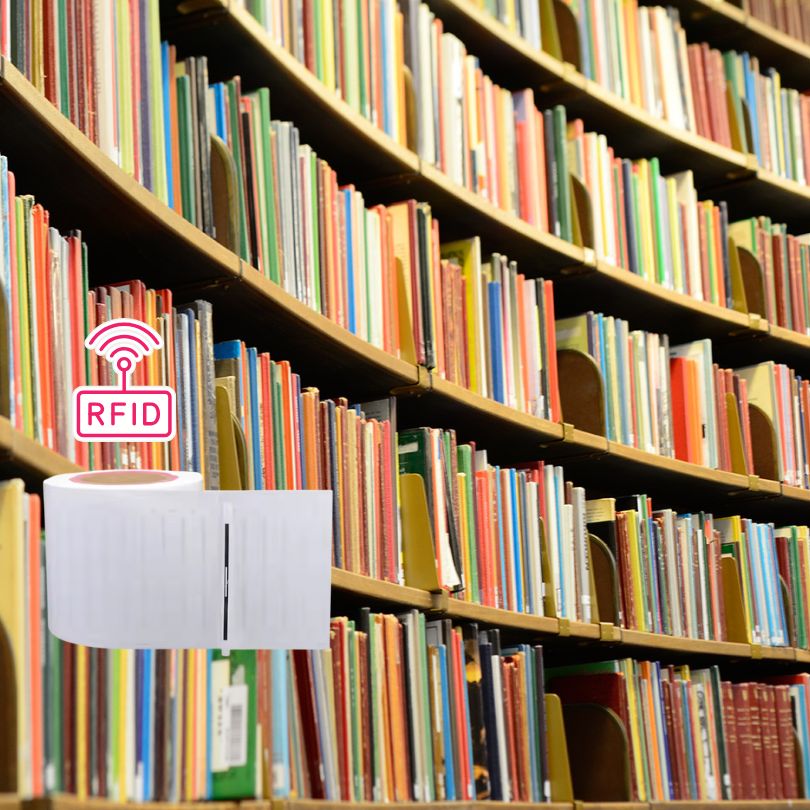

Sind Sie neugierig auf den Unterschied zwischen RFID und NFC? In unserer sich schnell entwickelnden Welt kann die Wahl des richtigen kontaktlosen Systems die täglichen Abläufe im Einzelhandel, in der Logistik und Lieferkette, im Transport- und Parkraummanagement, in der Fertigung, im Gesundheitswesen, in der Vermögensverwaltung und Sicherheit, in der Landwirtschaft und Viehwirtschaft, im Bildungs- und Bibliotheksmanagement sowie in der Bekleidungs- und Textilbranche revolutionieren.

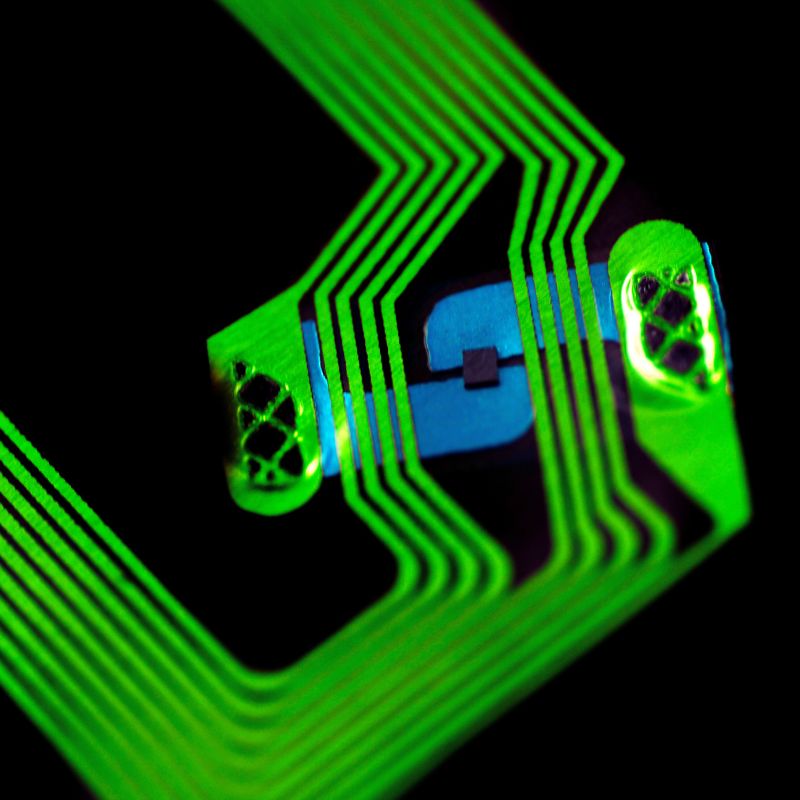

Der Unterschied zwischen LF HF und UHF RFID

Sind Sie neugierig, was der Unterschied zwischen LF und HF oder sogar UHF ist, wenn Sie einen RFID-Tag auswählen? Wenn Sie ein Fachmann in den Bereichen Einzelhandel, Logistik und Lieferkette, Transport- und Parkraummanagement, Fertigung, Gesundheitswesen, Vermögensverwaltung und Sicherheit, Landwirtschaft und Viehwirtschaft, Bildungs- und Bibliotheksverwaltung oder Bekleidung und Textilien sind, kann das Verständnis der Funktionsweise verschiedener RFID-Systeme Ihre Betriebseffizienz erheblich steigern.